DDoS elosztott szolgáltatásmegtagadási támadások: védelem, megelőzés

A Distributed Denial of Service(Distributed Denial of Service) vagy DDoS hosszú múltra tekint vissza, és teljesen általánossá vált, amikor az Anonymous csoport megkezdte tevékenységét bármely webhely ellen a Wikileaks ellen . Addig a kifejezést és annak jelentését csak az Internet Security területén jártas emberek tudták .

Elosztott szolgáltatásmegtagadás

Ebben a cikkben néhány figyelemre méltó DDoS(DDoS) -módszert kívánok ismertetni, mielőtt a DDoS - támadások elkerülésének vagy megelőzésének módszereit tárgyalnám .

Mik azok a DDOS támadások?

Biztos vagyok benne, hogy mindannyian ismerik a jelentését. Azok számára, akik még nem ismerik a kifejezést, ez „elosztott” szolgáltatásmegtagadás(Denial of Service)(Denial of Service) – az okozza, hogy túl sok kérés érkezik a szerverhez, mint amennyit képes kezelni.

Ha a több feltört számítógép által szándékosan küldött nagy forgalom miatt nem tudja valós időben feldolgozni a kéréseket, a helykiszolgáló lefagy, és nem válaszol a különböző ügyfelektől érkező további kérésekre. A kompromittált számítógépek hálózatát BOTNET(BOTNETS) -nek nevezzük . Alapvetően(Basically) a hálózatban lévő összes számítógépet és intelligens készüléket hackerek irányítják, és a számítógép tulajdonosai nincsenek tudatában annak, hogy feltörték őket.

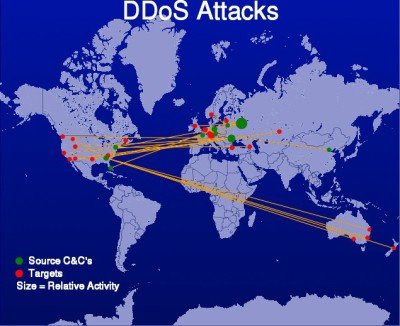

Mivel a kérések sokak és különböző helyekről érkeznek (a feltört számítógépek régiói eltérőek lehetnek), ezt „ elosztott(Distributed Denial) szolgáltatásmegtagadásnak” vagy röviden DDoS -nek nevezik. (DDoS)A DDoS létrejöttéhez a csatlakozási kísérletek számának és intenzitásának nagyobbnak kell lennie, mint amennyit a megcélzott szerver(Server) képes kezelni. Ha a sávszélesség nagy, minden DDoS támadónak több számítógépre és gyakoribb kérésekre lesz szüksége a szerver leállításához.

TIPP(TIP) : A Google Project Shield ingyenes DDoS- védelmet kínál bizonyos webhelyeken.

Népszerű DDoS-módszerek és támadási eszközök

A fenti részben éppen a sok DDoS(DDoS) módszer egyikét tárgyaltuk . Ezt „ elosztott megtagadásnak(distributed denial) ” nevezik, mivel a kommunikációs vonalakat nem egy vagy két, hanem több száz kompromittált számítógép nyitja meg. A sok számítógéphez hozzáférő hacker bármikor elkezdhet kéréseket küldeni a leállítani kívánt szervernek. Mivel nem egy vagy két, hanem sok számítógép van elhelyezve a bolygón, ezért „elosztott”. A szerver már nem tudja ellátni a bejövő kéréseket és az összeomlásokat.

Többek között a Handshake módszer(Handshake method) . Normál esetben a számítógép megnyit egy TCP -vonalat a kiszolgálóval. A szerver válaszol, és várja, hogy befejezze a kézfogást. A kézfogás a számítógép és a szerver közötti műveletek sorozata, mielőtt a tényleges adatátvitel megkezdődik. Támadás esetén a hacker megnyitja a TCP -t, de soha nem fejezi be a kézfogást – így a szerver várakozik. Még egy weboldal leállt?!

Egy gyors DDoS módszer az UDP módszer(UDP method) . DNS(DNS (Domain Name Service)) -kiszolgálókat (Domain Name Service) használ a DDoS -támadások kezdeményezésére . Normál URL -felbontás esetén a számítógépek User Datagram Protocolt(User Datagram Protocol) ( UDP ) használnak, mivel gyorsabbak, mint a szabványos TCP - csomagok. Az UDP(UDP) röviden, nem túl megbízható, mivel nincs mód az elejtett csomagok és hasonlók ellenőrzésére. De mindenhol használják, ahol a sebesség fontos. Még az online játékoldalak is UDP-t(UDP) használnak . A hackerek az (Hackers)UDP gyengeségeit használják felcsomagokat, hogy üzenetek özönét hozza létre a szervernek. Létrehozhatnak hamis csomagokat, amelyek úgy tűnnek, mintha a megcélzott szerverről érkeznének. A lekérdezés olyan dolog, amely nagy mennyiségű adatot küldene a megcélzott szervernek. Mivel több DNS -feloldó is létezik, a hacker könnyebben megcélozza a webhelyet lebontó szervert. A megcélzott szerver ebben az esetben is több lekérdezést/választ kap, mint amennyit képes kezelni.

Olvassa el(Read) : Mi a Ransom szolgáltatásmegtagadás(What is Ransom Denial of Service) ?

Számos harmadik féltől származó eszköz létezik, amelyek botnetként működnek, ha a hackernek nincs sok számítógépe. Emlékszem, hogy a sok hackercsoport egyike arra kérte az embereket a Twitteren(Twitter) , hogy töltsenek ki véletlenszerű adatokat valamilyen weboldal űrlapon, és nyomják meg a Küldés gombot(Send) . Nem csináltam, de kíváncsi voltam, hogyan működik. Valószínűleg ez is ismétlődő kéretlen leveleket küldött a szerverekre, amíg a telítettséget átlépte és a szerver leállt. Kereshet ilyen eszközöket az interneten(Internet) . De ne feledje, hogy a hackelés bűncselekmény, és nem támogatjuk a számítógépes(Cyber Crimes) bűnözést . Ez csak tájékoztatásul szolgál.

Miután beszéltünk a DDoS támadások módszereiről, nézzük meg, el tudjuk-e kerülni vagy megelőzni a DDoS támadásokat.

Olvassa el(Read) : Mi a Black Hat, a Gray Hat vagy a White Hat Hacker?

DDoS védelem és megelőzés

Nem sok mindent tehet, de bizonyos óvintézkedések megtételével csökkentheti a DDoS esélyeit. Az ilyen támadások egyik leggyakrabban használt módszere a szerver sávszélességének eltömítése a botnetektől érkező hamis kérésekkel. Egy kis sávszélesség vásárlása csökkenti vagy akár megakadályozza a DDoS támadásokat, de ez költséges módszer lehet. A nagyobb sávszélesség azt jelenti, hogy több pénzt kell fizetnie a tárhelyszolgáltatónak.

Jó az elosztott adatmozgatási módszer alkalmazása is. Ez azt jelenti, hogy egyetlen szerver helyett különböző adatközpontjai vannak, amelyek részenként válaszolnak a kérésekre. Nagyon költséges lett volna régebben, amikor több szervert kellett vásárolni. Manapság az adatközpontok alkalmazhatók a felhőben – így csökkenthető a terhelés, és egyetlen szerver helyett a szerverek között osztható el.

Támadás esetén akár tükrözést is használhat. A tükörszerver tartalmazza az elemek legfrissebb (statikus) másolatát a fő kiszolgálón. Az eredeti szerverek használata helyett érdemes lehet tükröket használni, hogy a bejövő forgalmat el lehessen terelni, és így a DDoS meghiúsuljon/megakadályozható legyen.

Az eredeti szerver bezárásához és a tükrök használatának megkezdéséhez információval kell rendelkeznie a hálózat bejövő és kimenő forgalmáról. Használjon olyan monitort, amely folyamatosan megjeleníti a forgalom valós állapotát, és ha riaszt, bezárja a fő szervert, és a forgalmat tükrökhöz irányítja. Alternatív megoldásként, ha figyelemmel kíséri a forgalmat, más módszereket is használhat a forgalom kezelésére anélkül, hogy le kellene állítania azt.

Megfontolhatja olyan szolgáltatások használatát is, mint a Sucuri Cloudproxy vagy a Cloudflare , mivel ezek védelmet nyújtanak a DDoS támadások ellen.

Íme néhány módszer, ami eszembe jut a DDoS támadások megelőzésére és csökkentésére, azok természete alapján. Ha van tapasztalata a DDoS-szal kapcsolatban, kérjük, ossza meg velünk.(These are some methods I could think of, to prevent and reduce DDoS attacks, based on their nature. If you have had any experiences with DDoS, please share it with us.)

Olvassa el még(Also read) : Hogyan készüljünk fel egy DDoS-támadásra, és hogyan kezeljük azt .

Related posts

Szolgáltatásmegtagadási (DoS) támadás: mi ez és hogyan lehet megakadályozni

Brute Force Attacks – Meghatározás és megelőzés

Mi az az ember a középső támadásban (MITM): meghatározás, megelőzés, eszközök

A SmartByte hálózati szolgáltatás lassú internetsebességet okoz a Windows 11/10 rendszeren

DLL-eltérítési sebezhetőségi támadások, megelőzés és észlelés

Az internet nem működik a Windows 11/10 frissítése után

A Screamer Radio egy megfelelő internetes rádió alkalmazás Windows PC-hez

Az Ethernet folyamatosan megszakad a Windows 11/10 rendszerben

Összeomolhat az egész internet? A túlzott használat lerombolhatja az internetet?

Az Internet Radio Station ingyenes beállítása Windows PC-n

Mi az a Network Address Translator (NAT)? Mit csinal? szükségem van rá?

Mi a 403 tiltott hiba és hogyan javítható?

Megbízható webhely hozzáadása a Windows 11/10 rendszerben

Hogyan használjunk megosztott internetkapcsolatot otthon

A hálózati ikon azt mondja, hogy nincs internet-hozzáférés, de csatlakozom

Nem tud csatlakozni az internethez? Próbálja ki a Complete Internet Repair Tool eszközt

Hogyan lehet megtudni vagy ellenőrizni, hogy a link vagy az URL hova irányít át

Kiberbűnözés és osztályozása – Szervezett és nem szervezett

Eredeti hiba javítása a weboldal betöltésekor

Yandex DNS áttekintés: Gyorsabb, biztonságosabb internet vezérlőkkel