Hogyan hajtsunk végre DDoS-támadást egy webhelyen a CMD használatával

Ma egy hacker nagyon könnyen feltörhet egy nem védett webhelyet. A webhelyen vagy alkalmazásban lévő egyetlen kiskapu is megkönnyíti a hacker számára, hogy különféle módszerekkel feltörje azt. A DDoS támadás pedig az egyik széles körben használt módszer erre. A DDoS támadás használatával bármely kis webhely nagyon könnyen összeomolhat. Tehát értsük meg mélyebben.

Hogyan hajtsunk végre DDoS-támadást(DDoS Attack) egy webhelyen(Website) a CMD használatával(CMD)

Mielőtt megtanulná, hogyan hajtson végre DDoS - támadást, meg kell értenie, mi az a DDoS - támadás.

Mi az a DDoS támadás?(What is a DDoS attack? )

A DDoS a „ D istributed D enial o f S ervice” rövidítése . A DDoS-támadás olyan kibertámadás(cyber-attack) , amelynek során az elkövető egy webhelyet, hálózatot vagy gépet akar elérhetetlenné tenni a rendeltetésszerű felhasználó(k) számára oly módon, hogy ideiglenesen megzavarja az internethez csatlakozó gazdagép szolgáltatásait. Az ilyen támadásokat általában úgy hajtják végre, hogy egyszerre túl sok kéréssel érik el a cél erőforrást, például webszervereket, hálózatokat, e-maileket stb. Emiatt a szerver nem tud egyszerre válaszolni az összes kérésre, ami összeomláshoz vagy lelassuláshoz vezet.

Hogyan működik az elosztott szolgáltatásmegtagadási (DDoS) támadás?(How Distributed Denial of Service (DDoS) attack works?)

Minden szerver előre meghatározott kapacitással rendelkezik a kérések egyidejű kezelésére, és csak annyi kérést tud kezelni. Annak érdekében, hogy DDoS -támadást hajtsanak végre egy szerveren, egyszerre nagy számú kérést küldenek a szervernek. Emiatt megszakad az adatátvitel a szerver és a felhasználó között. Ennek eredményeként a webhely összeomlik vagy ideiglenesen leáll, mivel elveszti a kijelölt sávszélességet.

Hogyan lehet megakadályozni a DDoS támadást?(How to prevent a DDoS attack?)

A DDoS támadás a következőkkel megelőzhető:

- Biztonsági javítások(security patches) telepítése .

- A behatolásérzékelő rendszerek(intrusion detection systems) használata bármilyen illegális tevékenység azonosítására, sőt megállítására.

- Tűzfal használata a támadótól érkező összes forgalom blokkolására az IP-cím azonosításával.

- Vagy a hozzáférés-vezérlési listán ( ACL ) keresztül konfigurált útválasztó(router) használatával korlátozza a hálózathoz való hozzáférést és megszünteti a feltételezett illegális forgalmat.

Eszközök DDoS támadás végrehajtásához(Tools for performing a DDoS attack)

Az alábbiakban a DDoS támadások végrehajtásához általánosan használt eszközök találhatók.

1. Nemesy

Véletlenszerű csomagok generálására szolgál. Windowson működik. A(Due) program jellegéből adódóan, ha van vírusirtója, azt nagy valószínűséggel vírusként észleli.

2. Land és LaTierra(2. Land and LaTierra)

Ez az eszköz IP-hamisításra és a TCP - kapcsolatok megnyitására szolgál.

3. Párduc(3. Panther)

Ez az eszköz használható az áldozat hálózatának elárasztására több UDP(UDP packets) -csomaggal .

Ha kíváncsi arra, hogyan hajthat végre DDoS -támadást, és hogyan állíthat le egy webhelyet, olvassa el ezt a cikket, mivel ebben a cikkben egy lépésről lépésre bemutatott módszer található a DDoS - támadás végrehajtásához a parancssor ( CMD ) használatával.

Hogyan hajtsunk végre DDoS-támadást(DDoS Attack) egy webhelyen(Website) a CMD használatával(CMD)

Ha DDoS(DDoS) -támadást szeretne végrehajtani egy webhelyen a parancssor ( CMD ) használatával, kövesse az alábbi lépéseket:

Megjegyzés(Note) : A támadás végrehajtásához jó internetkapcsolattal kell rendelkeznie korlátlan sávszélességgel.

1. Válassza ki azt a webhelyet, amelyen a DDoS(DDoS) támadást végrehajtani kívánja .

2. Keresse meg a webhely IP-címét az alábbi lépések végrehajtásával.

a. Nyissa meg a parancssort(Open the command prompt) .

b. Írja be az alábbi parancsot, és nyomja meg az Enter billentyűt.

ping www.google.com –t

Megjegyzés: (Note:) Cserélje(Replace) ki a www.google.com címet arra a webhelyre, amelyen a DDoS támadást végrehajtani kívánja.

c. Az eredményben látni fogja a kiválasztott webhely IP-címét.

Megjegyzés(Note) : Az IP-cím így fog kinézni: xxx.xxx.xxx.xxx

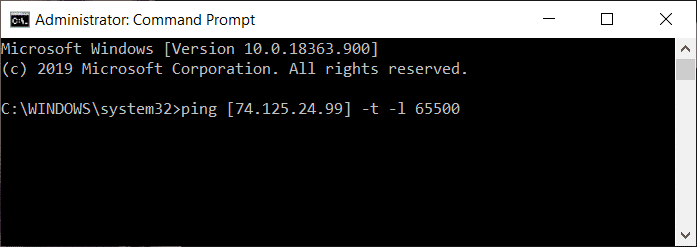

3. Miután megkapta az IP-címet, írja be az alábbi parancsot a parancssorba.

ping [a kiválasztott webhely IP-címe] –t –l 65500(ping [ip address of selected website] –t –l 65500)

A fenti parancs segítségével az áldozat számítógépe végtelen számú, 65500-as adatcsomaggal pingelődik.

A fenti parancsban:

- A ping elküldi az adatcsomagokat az áldozat webhelyére.

- A kiválasztott webhely IP-címe az áldozat webhelyének IP-címe

- A -t azt jelenti, hogy az adatcsomagokat a program leállásáig kell küldeni.

- Az -l határozza meg az áldozat webhelyére küldendő adatterhelést.

- A 65500 érték az áldozat webhelyére küldött adatcsomagok száma.

4. Nyomja meg az Enter gombot a parancs futtatásához, és ügyeljen arra, hogy órákig futtassa a parancsot.

Megjegyzés:(Note:) A támadás hatékonyabbá tétele érdekében támadást kell végrehajtania az áldozat webhelyén egynél több számítógépről érkező pingekkel. Ehhez futtassa ugyanazt a fenti parancsot több számítógépen egyszerre.

5. Most 2 vagy 3 óra elteltével látogassa meg a webhelyet. Észre fogja venni, hogy a webhely átmenetileg nem működik, vagy a szerver a nem elérhető(unavailable) üzenetet jeleníti meg ott.

Tehát az egyes lépések gondos követésével sikeres DDoS(DDoS) -támadást hajthat végre egy webhelyen, pusztán a Parancssor(Command Prompt) használatával , hogy leállítsa vagy ideiglenesen összeomoljon.

A DDoS(DDoS) támadás hatását a megcélzott webhelyre a feladatkezelő(task manager) segítségével és a hálózati tevékenységek megtekintésével is láthatja .

Ha látni szeretné a DDoS -támadás hatását a megcélzott webhelyre, kövesse az alábbi lépéseket.

1. Nyissa meg a feladatkezelőt(task manager) a számítógépen.

2. Kattintson a jobb gombbal, és válassza a Feladatkezelő indítása lehetőséget(Start task manager) .

3. Hat fület fog látni a menüsor alatt. Kattintson(Click) a Hálózat elemre(Networking)

4. Az alábbi ábrán látható eredményekhez hasonló eredményeket fog látni.

Olvassa el még: (Also Read:) A Linux Bash Shell telepítése Windows 10 rendszeren(How To Install Linux Bash Shell On Windows 10)

A következtetés az, hogy ha a DDoS támadás a megcélzott webhelyen sikeres(DDoS attack on the targeted website is successful) , akkor láthatja a megnövekedett hálózati tevékenységeket, amelyeket könnyen ellenőrizhet a feladatkezelő hálózati lapján.

Related posts

3 módszer a diavetítés eltávolítására bármely webhelyről

Hogyan lehet azonosítani a DDoS támadást a szerverén és megállítani

Hogyan hozhat létre asztali parancsikont a webhelyhez a Chrome-ban

A WhatsApp csoport névjegyeinek kinyerése (2022)

Javítsa ki a Facebook kezdőlapját, amely nem töltődik be megfelelően

A Netflix Party használata filmek nézésére a barátokkal

A YouTube sötét mód aktiválása

Könnyen áthelyezheti az e-maileket egyik Gmail-fiókból a másikba

Hogyan készítsünk egy oldalt fekvő helyzetbe a Wordben

MacOS Big Sur problémák megoldása (13 probléma javítva)

2 módszer a margók módosítására a Google Dokumentumokban

Instagram-fiók deaktiválása vagy törlése (2022)

A Pluto TV aktiválása (2022)

Hogyan lehet eltávolítani a Google vagy a Gmail profilképét?

Emberek hozzáadása a Snapchathez (Barátok eltávolítása és blokkolása)

A Biztonságos Keresés kikapcsolása a Google-on

Javítsa ki a Minecraft hibát, amely nem sikerült a Core Dump írása során

Keresse meg a GPS koordinátát bármely helyhez

Venmo fiók törlése

3 módszer a Wi-Fi hozzáférés megosztására jelszó felfedése nélkül