Ransomware támadások, meghatározás, példák, védelem, eltávolítás

A Ransomware(Ransomware) manapság komoly veszélyt jelent az online világra. Számos szoftvercég, egyetem, vállalat és szervezet világszerte próbál óvintézkedéseket tenni, hogy megvédje magát a ransomware támadásoktól. Az Egyesült (United) Államok(States) és Kanada kormánya közös nyilatkozatot adott ki a ransomware támadásokról, és felszólítja a felhasználókat, hogy maradjanak éberek és tegyenek óvintézkedéseket. A közelmúltban, május 19(May 19) -én a svájci kormány megtartotta a Ransomware Info Day(Ransomware Info Day) -t, hogy felhívja a figyelmet a ransomware-re és annak hatásaira. Indiában is növekszik a zsarolóvírusok száma.

A Microsoft(Microsoft) nemrég közzétett egy adatot arról, hogy hány gépet (felhasználót) érintettek ransomware támadások világszerte. Kiderült, hogy az Egyesült (United) Államok(States) a zsarolóvírus-támadások élén áll; ezt követi Olaszország(Italy) és Kanada(Canada) . Íme a 20 leggyakrabban érintett ország, amelyet leginkább érintenek a ransomware támadások.

Itt található egy részletes leírás, amely választ ad a legtöbb ransomware-re vonatkozó kérdésére. Ez a bejegyzés áttekinti a következőket: Mik azok a zsarolóvírus-támadások, a zsarolóvírusok típusai, hogyan kerül a ransomware a számítógépére, és javaslatokat tesz a zsarolóvírusok elleni küzdelemre.

(Here is a detailed write-up that will answer most of your questions regarding ransomware. This post will take a look at What are Ransomware Attacks, the Types of ransomware, How does ransomware gets on your computer and suggests ways of dealing with ransomware.)

Ransomware támadások

Mi az a Ransomware

A zsarolóprogramok(Ransomware) olyan rosszindulatú programok, amelyek zárolják fájljait, adatait vagy magát a számítógépet, és pénzt kicsikarnak ki Öntől, hogy hozzáférést biztosítsanak. Ez egy új módja annak, hogy a rosszindulatú programok írói „pénzeket gyűjtsenek” az interneten végzett illegitim tevékenységeikhez.

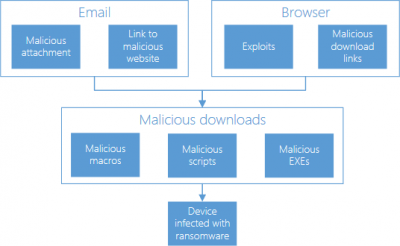

Hogyan kerül a ransomware a számítógépére

Ha rossz hivatkozásra kattint, vagy megnyit egy rosszindulatú e-mail mellékletet, zsarolóvírust kaphat. Ez a Microsoft kép azt írja le, hogyan zajlik a ransomware fertőzés.

A Ransomware(Ransomware) úgy néz ki, mint egy ártatlan program vagy beépülő modul, vagy egy e-mail egy „tiszta” megjelenésű melléklettel, amely a felhasználó tudta nélkül telepítődik. Amint hozzáférést kap a felhasználó rendszeréhez, elkezd terjedni a rendszerben. Végül egy időpontban a zsarolóprogram zárolja a rendszert vagy bizonyos fájlokat, és korlátozza a felhasználót a hozzáférésben. Néha ezek a fájlok titkosítva vannak. A zsarolóprogram-író bizonyos összeget követel, hogy hozzáférést biztosítson a fájlokhoz, vagy visszafejtse a titkosítást.

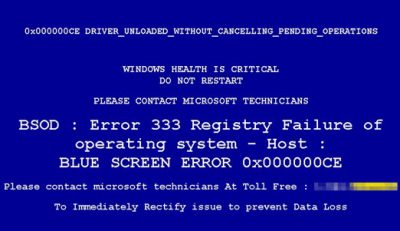

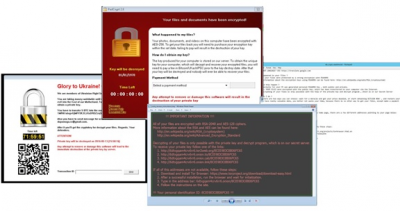

A zsarolóprogram által kiadott hamis figyelmeztető üzenet a következőképpen néz ki:

A ransomware támadások során azonban nincs garancia arra, hogy a felhasználók a váltságdíj kifizetése után is visszakapják fájljaikat. Ezért(Hence) jobb megelőzni a ransomware támadásokat, mint megpróbálni visszaszerezni az adatait valamilyen módon. A RanSim Ransomware Simulator segítségével ellenőrizheti, hogy számítógépe megfelelően védett-e.

Olvassa el(Read) : Mi a teendő a Windows számítógépét ért Ransomware támadás után?(What to do after a Ransomware attack on your Windows computer?)

Hogyan lehet azonosítani a ransomware támadásokat

A ransomware általában a személyes adatokat támadja meg, például a felhasználó képeit, dokumentumait, fájljait és adatait. Könnyű azonosítani a zsarolóprogramot(identify the ransomware) . Ha lát egy zsarolóprogramot, amely pénzt követel, hogy hozzáférést biztosítson a fájljaihoz, vagy titkosított fájlokat, átnevezett fájlokat, zárolt böngészőt vagy zárolt képernyőt a számítógépén, akkor azt mondhatja, hogy a zsarolóvírus megragadta a rendszert.

A ransomware támadások tünetei azonban a zsarolóprogramok típusától függően változhatnak.

Olvassa el(Read) : Malware Tracker Maps , amely lehetővé teszi a kibertámadások(Cyber Attacks) valós idejű megtekintését.

A ransomware támadások típusai

Korábban a zsarolóprogramok üzenetet jelenítettek meg arról, hogy a felhasználó valami illegális dolgot követett el, és valamilyen szabályzat alapján a rendőrség vagy a kormányhivatal megbírságolja. Hogy megszabaduljanak ezektől a „díjaktól” (amelyek egyértelműen hamis díjak voltak), a felhasználókat arra kérték, hogy fizessék be ezeket a bírságokat.

Manapság egy ransomware támadás kétféle módon történik. Vagy zárolja a számítógép képernyőjét, vagy jelszóval titkosít bizonyos fájlokat. E két típus alapján a ransomware két típusra osztható:

- Zárolási képernyő zsarolóprogram

- Titkosító ransomware.

A képernyőzárolási zsarolóprogramok(Lock screen ransomware) lezárják a rendszert, és váltságdíjat követelnek azért, hogy ismét hozzáférhessenek. A második típus, azaz az Encryption ransomware megváltoztatja a fájlokat a rendszerében, és pénzt kér azok visszafejtéséhez.

A ransomware egyéb típusai a következők:

- Master Boot Record (MBR) zsarolóprogram

- Ransomware webszervereket titkosító

- Android mobileszköz ransomware

- IoT ransomware .

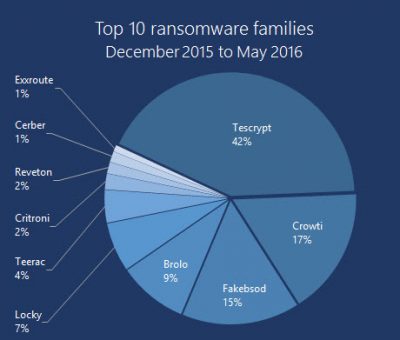

Íme néhány zsarolóprogram-család és azok támadási statisztikái:

Vessen egy pillantást a Ransomware növekedésére és a fertőzési statisztikákra is.

Kit érinthetnek a ransomware támadások

Nem számít, hol tartózkodik és milyen eszközt használ. A Ransomware(Ransomware) bárkit, bármikor és bárhol megtámadhat. A ransomware támadások bármely mobileszközön, számítógépen vagy laptopon megtörténhetnek, amikor az internetet szörfözésre, e-mailezésre, munkára vagy online vásárlásra használja. Miután megtalálta az utat a mobileszközhöz vagy a számítógéphez, titkosítási és bevételszerzési stratégiáit alkalmazza az adott számítógépen és mobileszközön.

Mikor kaphat lehetőséget a zsarolóprogramok a támadásra?

Tehát mik azok a lehetséges események, amikor zsarolóprogramok támadhatnak?

- Ha nem megbízható webhelyeket böngészik

- Ismeretlen e-mail feladóktól kapott fájlmellékletek letöltése vagy megnyitása (spam e-mailek). E mellékletek egyes fájlkiterjesztései a következők lehetnek: (.ade, .adp , .ani , .bas , .bat , .chm , .cmd , .com , .cpl , .crt , .hlp , .ht, .hta , .inf , .ins, .isp , .job , .js, .jse , .lnk , .mda , .mdb , .mde , .mdz , .msc ,.msi , .msp , .mst , .pcd , .reg , .scr , .sct , .shs , .url , .vb, .vbe (.exe),(.vbe) .vbs ,(.vbs) .wsc ,(.wsc) .wsf ,(.wsf) .wsh ,(.wsh) .pif ,(.pif) . .) És a makrókat támogató fájltípusokat is (.doc, .xls , .docm , .xlsm , .pptm stb.)

- Kalózszoftverek, elavult szoftverprogramok vagy operációs rendszerek telepítése

- Bejelentkezés egy olyan számítógépre, amely a már fertőzött hálózat része

Óvintézkedések a ransomware támadásokkal szemben

A zsarolóprogramok létrehozásának egyetlen oka az, hogy a rosszindulatú programok írói úgy látják, hogy ez egy egyszerű módja a pénzszerzésnek. Az olyan sérülékenységek , mint a javítatlan szoftverek, az elavult operációs rendszerek vagy az emberek tudatlansága, előnyösek a rosszindulatú és bűnöző szándékú emberek számára. Ezért(Hence) a tudatosság(awareness) a legjobb módja annak, hogy elkerüljük a zsarolóprogramok támadásait.

Íme néhány lépés, amelyeket megtehet a ransomware támadások leküzdésére vagy kezelésére:

- A Windows-felhasználók azt tanácsolták, hogy Windows operációs rendszerüket(System) tartsák naprakészen. Ha Windows 10 -re frissít , akkor a lehető legnagyobb mértékben csökkenti a ransomware támadás eseményeit.

- Mindig készítsen biztonsági másolatot fontos adatairól egy külső merevlemezre.

- Fájlelőzmények vagy rendszervédelem engedélyezése.

- Óvakodjon(Beware) az adathalász e-mailektől, a spamektől, és ellenőrizze az e-mailt, mielőtt a rosszindulatú mellékletre kattint.

- Tiltsa le a makrók betöltését az Office-programokban.

- Amikor csak lehetséges, kapcsolja ki a Távoli asztal funkciót.(Desktop)

- Használjon kéttényezős hitelesítést.

- Használjon biztonságos és jelszóval védett internetkapcsolatot.

- Kerülje(Avoid) az olyan webhelyek böngészését, amelyek gyakran a rosszindulatú programok táptalajaként szolgálnak, például illegális letöltőoldalak, felnőtteknek szóló webhelyek és szerencsejáték-oldalak.

- Telepítsen(Install) , használjon és rendszeresen frissítsen egy víruskereső megoldást

- Használjon jó ransomware szoftvereket(anti-ransomware software)

- Vegye komolyan a MongoDB biztonságát , hogy megakadályozza az adatbázisát a zsarolóvírusok általi eltérítésétől.

A Ransomware Tracker segít nyomon követni, mérsékelni és megvédeni magát a rosszindulatú programoktól.

Olvassa el(Read) : Védelem a Ransomware támadások ellen és megelőzése(Protect against and prevent Ransomware attacks)(Protect against and prevent Ransomware attacks) .

Bár van néhány ransomware visszafejtő eszköz(ransomware decryptor tools) , tanácsos komolyan venni a ransomware támadások problémáját. Nemcsak az Ön adatait veszélyezteti, hanem olyan mértékben sértheti magánéletét is, hogy az Ön hírnevét is sértheti.

Azt mondja a Microsoft ,

The number of enterprise victims being targeted by ransomware is increasing. The sensitive files are encrypted, and large amounts of money are demanded to restore the files. Due to the encryption of the files, it can be practically impossible to reverse-engineer the encryption or “crack” the files without the original encryption key – which only the attackers will have access to. The best advice for prevention is to ensure confidential, sensitive, or important files are securely backed up in a remote, unconnected backup or storage facility.

Ha véletlenül az a szerencsétlenség éri, hogy ransomware-rel fertőzött, ha akarja, jelentheti a Ransomware(report Ransomware)(report Ransomware) -t az FBI -nak , a rendőrségnek(Police) vagy a megfelelő hatóságoknak.

Most olvassa el a Ransomware elleni védelmet a Windows rendszerben(Ransomware protection in Windows) .

Related posts

Engedélyezze és konfigurálja a Ransomware Protectiont a Windows Defenderben

Az ember által működtetett zsarolóvírus-támadások mérséklése: Infografika

Digitális szuverenitás – meghatározás, jelentés, példák és magyarázat

Mi az a Spear Phishing? Magyarázat, Példák, Védelem

Fájl nélküli rosszindulatú támadások, védelem és észlelés

Az átirányításkövetés elleni védelem (ETP 2.0) letiltása vagy engedélyezése a Firefoxban

Software Protection Platform Service Sppsvc.exe, ami magas CPU-használatot okoz

Lockwise, Monitor, Facebook Container, Tracking Protection on Firefox

Javítsa ki a System Protection Background Tasks SrTasks.exe magas lemezhasználatot

Állítsa be a Továbbfejlesztett nyomon követést, a védelmi megsértési figyelmeztetéseket és a Lockwise funkciót a Firefoxban

A Ransomware Response Playbook bemutatja, hogyan kell kezelni a rosszindulatú programokat

A Windows Information Protection (WIP) automatikusan védi a minősített fájlokat

Az ingyenes Ransomware visszafejtő eszközök listája a fájlok feloldásához

Ingyenes Ransomware elleni szoftver Windows számítógépekhez

A Windows Defender definíciófrissítésének végrehajtása

Alkalmazások hozzáadása vagy kizárása a Windows 10 Exploit Protection rendszerében

Javítsa ki a Realtek High Definition Audio Driver problémáját

Mi az a szilárdtestalapú meghajtó (SSD)? SSD definíció

Hogyan lehet engedélyezni vagy letiltani az USB írásvédelmet a Windows 10 rendszeren

Jelentsem a Ransomware-t? Hol jelenthetem a Ransomware-t?