Számítógép- és e-mail-figyelő vagy kémszoftver észlelése

Ha Ön rendszergazda, akkor meglehetősen gyakori feladat az alkalmazottak e-mail- és számítógéphasználatának figyelemmel kísérése, amely lehetővé teszi a termelékenység figyelemmel kísérését, valamint annak biztosítását, hogy ne kerüljenek veszélyes fájlok a hálózatba. Ugyanez vonatkozik a szülőkre(applies to parents) és a tanárokra is, akiknek a biztonságuk érdekében érdemes figyelemmel kísérniük a gyermek számítógép-használatát.

Sajnos vannak esetek, amikor a felügyeleti szoftvert nem fogadják szívesen vagy értékelik. A hackerek, a leskelők vagy a túlhajszolt IT-adminisztrátorok túl messzire feszegethetik a határokat. Ha aggódik(worried about your privacy) adatai miatt , az alábbi lépések végrehajtásával megtanulhatja, hogyan észlelheti a számítógépet és az e-maileket figyelő vagy kémszoftvert.

Megfigyelés otthon, iskolában vagy munkahelyen(Monitoring at Home, School, or Work)

Mielőtt elkezdené megvizsgálni, hogyan észlelhet bizonyos típusú számítógép- és e-mail-figyelést, meg kell határoznia a jogait. Alkalmazottként az internethez, e-mailekhez vagy az általános számítógép-használathoz való szűrés nélküli hozzáférési joga sokkal alacsonyabb lehet, bár ez nem jelenti azt, hogy ne lennének határok, amelyeket ne lehetne átlépni(boundaries that can’t be crossed) .

Előfordulhat, hogy nem Ön a berendezés tulajdonosa, és a szerződésétől függően munkáltatója vagy iskola fenntarthatja a jogot arra, hogy bármilyen adatot naplózza a számítógép-használattal kapcsolatban. Bár vannak módok ennek megfigyelésére, előfordulhat, hogy nem tudja megállítani vagy megkerülni. Ugyanez vonatkozik oktatási környezetben is, ahol valószínű, hogy szigorúan ellenőrzik a számítógép- és webhasználatot.

Ez azonban teljesen más forgatókönyv az otthoni hálózaton lévő személyi számítógépek esetében. Az Ön számítógépe, az Ön szabályai – hacsak nem az Ön berendezése. A szülők például megfigyelőszoftvert helyezhetnek el gyermekeik biztonságának megőrzése érdekében, de ugyanígy a bántalmazó partnerek vagy a rosszindulatú hackerek is több ezer mérföldre.

Legyen szó otthon, iskolában vagy az irodában, számos módon ellenőrizheti a tipikus számítógép- vagy e-mail-felügyeletet.

E-mail figyelő szoftver ellenőrzése(Checking for Email Monitoring Software)

Ha ellenőrizni szeretné az e-mailek figyelését, először fontolja meg, hogy személyes, vállalati vagy oktatási e-mail fiókot használ-e. Vállalati vagy oktatási fiókok esetén a rendszeradminisztrátor valószínűleg bármikor hozzáférhet az Ön e-mailjeihez, és az összes e-mail egy biztonságos szerveren keresztül történik, amelyet szintén ők irányíthatnak.

Ha ez a helyzet, akkor mindig(always) azt kell feltételeznie, hogy e-mailjeit valamilyen módon figyelik. Aktívan felügyelhető, ahol minden egyes e-mailt ellenőriznek és naplóznak, vagy a megfigyelés lehet kevésbé specifikus, az e-mailek küldésének és fogadásának (valamint a címzettek vagy feladók) külön naplózásával.

A vállalati vagy oktatási e-mail fiók rendszergazdája még kevésbé aktív felügyelet mellett is visszaállíthatja jelszavát, hogy bármikor hozzáférhessen e-mailjeihez.

E-mail fejlécek ellenőrzése(Checking Email Headers)

Általában a kapott e -mailek fejlécéből(headers for emails) állapíthatja meg, hogy e-mailjeit a vállalati e-mail kiszolgálón keresztül irányítják- e át. Például a Gmailben(Gmail) megkeresheti a fejléceket, ha megnyit egy e-mailt, és kiválasztja a hárompontos menü ikont(three-dots menu icon ) a jobb felső sarokban. A lehetőségek közül válassza az Eredeti megjelenítése(Show Original ) lehetőséget.

A fejléceket nézve a Fogadott(Received) fejléc megmutatja, honnan származik az e-mail, és a használt e-mail szervert. Ha az e-mailt egy vállalati szerveren továbbítják, vagy egy szűrő ellenőrzi, akkor feltételezheti, hogy az e-mail naplózásra és figyelésre kerül (vagy lehetséges).

Proxy szerverek használata(Using Proxy Servers)

Ha olyan asztali e-mail klienst használ, mint a Microsoft Outlook , akkor lehetséges, hogy e-mailjeit egy proxyszerver figyeli. Egy proxyszerver használható bizonyos adatok naplózására, illetve továbbítására más szerverekre.

A Windows 10(Windows 10) proxybeállításait a Windows Beállítások(Windows Settings) menüjében ellenőrizheti (ha van hozzáférése).

- Az indításhoz kattintson a jobb gombbal a Start menüre, és válassza a Beállítások(Settings) lehetőséget.

- A Windows beállításaiban válassza a Hálózat és internet(Network & Internet) > Proxy lehetőséget( Proxy) . Ha proxyszervert használ, ez a Proxyszerver használata(Use a proxy server) szakaszban lesz felsorolva.

Az is előfordulhat, hogy az Outlook - postaláda beállításait úgy tervezték, hogy egy e-mail-kiszolgálón keresztül egy adott proxyn keresztül továbbítsanak útvonalat. Ez akkor van beállítva, amikor fiókja postaládáját hozzáadja az Outlookhoz(Outlook) , amely vállalati eszközök esetén valószínűleg automatikusan konfigurálódik az Ön számára.

Sajnos ennek tesztelésének egyetlen módja (adminisztrátori hozzáférés nélkül) az, hogy e-maileket küld és fogad egy személyes fiók és egy olyan fiók között, amelyről úgy gondolja, hogy felügyelt. Az e-mailek fejléceinek figyelésével észlelheti, hogy a Received vagy az X-Forwarded-For fejlécek használatával proxyszervert használnak-e.

Monitoring szoftver ellenőrzése(Checking for Monitoring Software)

A digitális megfigyelés tipikusabb módja a számítógépére telepített szoftver, amely nyomon követi webes tevékenységét, a használt szoftvert, sőt a mikrofon-, webkamera- és billentyűzethasználatot is. Szinte minden, amit a számítógépén csinál, naplózható a megfelelő szoftverrel.

A megfigyelés jeleinek keresése azonban egy kicsit nehezebb lehet. Nem mindig van kereshető ikon a Windows tálcáján, ezért egy kicsit mélyebbre kell ásnia.

A Windows Feladatkezelő ellenőrzése(Checking Windows Task Manager)

Ha arra gyanakszik, hogy Windows PC-jén van olyan szoftver, amely rögzíti tevékenységét, érdemes először a Feladatkezelővel(Task Manager) ellenőriznie a futó folyamatok listáját . Itt megtalálja a számítógépén futó szoftverek listáját.

- A Feladatkezelő megnyitásához kattintson a jobb gombbal a Start menüre, és válassza a Feladatkezelő(Task Manager) lehetőséget.

- A Feladatkezelő(Task Manager) ablakban megjelenik a futó alkalmazások és szolgáltatások listája. Alternatív megoldásként váltson át a Részletek(Details) lapra az összes futó futtatható fájl(executable files) tisztább listájához .

A nem leírható néven futó folyamatok felkelthetik a gyanút (bár nem mindig). Bár időigényesnek bizonyulhat, érdemes egy keresőmotort használni az egyes futó folyamatok egymás utáni kivizsgálásához.

Például az ntoskrnl.exe egy teljesen legitim (és elengedhetetlen) Windows-folyamat. Ha azonban megtalálta a listában a student.exe fájlt (a LanSchool megfigyelő szolgáltatás iskolai megfigyelő alkalmazását) a listában, feltételezheti, hogy Önt figyelik.

Keressen olyan általános távoli asztali kapcsolati szoftvereket is, mint például a VNC , a LogMeIn vagy a TeamViewer . Ezek a képernyőmegosztó alkalmazások(screen sharing apps) lehetővé teszik a távoli felhasználó számára, hogy átvegye az irányítást a számítógépe felett, lehetővé téve számukra az alkalmazások megnyitását, a feladatok végrehajtását, a képernyőhasználat rögzítését stb.

A Windows saját távoli asztali szolgáltatással(own remote desktop service) is rendelkezik , amely lehetővé teszi más Windows PC-k számára, hogy megtekintsék és vezéreljék az Ön számítógépét. A jó hír az, hogy az RDP - kapcsolatok általában csak egy személy számára teszik lehetővé a képernyő egyidejű megtekintését. Amíg Ön be van jelentkezve, egy másik felhasználó nem láthatja vagy vezérelheti számítógépét.

Az Aktív hálózati kapcsolatok megtekintése(Looking at Active Network Connections)

A folyamatkezelő jó módszer az aktív megfigyelő szoftverek ellenőrzésére, de ez csak akkor működik, ha a szoftver éppen aktív. Bizonyos beállításokban (például iskolai környezetben) előfordulhat, hogy nincs engedélye a Feladatkezelő megnyitására(Task Manager) , hogy megkeresse.

A legtöbb naplózószoftver általában úgy működik, hogy helyileg rögzíti az adatokat, és elküldi egy másik szervernek vagy rendszergazdának. Ez történhet helyileg (a saját hálózatán) vagy egy internet alapú szerverre. Ehhez meg kell néznie a számítógépén lévő aktív hálózati kapcsolatokat.

Ennek egyik módja a beépített Resource Monitor használata . Ezzel a kevéssé ismert Windows - alkalmazással megtekintheti a számítógépéről érkező aktív és kimenő kommunikációkat. Ez egy olyan alkalmazás is, amely gyakran elérhető marad vállalati és oktatási számítógépeken.

- A Resource Monitor megnyitásához kattintson a jobb gombbal a Start menüre, és válassza a Futtatás parancsot(Run) .

- A Futtatás(Run) mezőbe írja be, hogy resmon , és kattintson az OK gombra(OK) .

- Válassza a Hálózat(Network) lapot az Erőforrásfigyelő(Resource Monitor ) ablakban. Innentől megjelenik az aktív kapcsolatok listája. A Folyamatok hálózati tevékenységgel(Processes with Network Activity ) mezőben láthatja azokat a folyamatokat, amelyek adatokat küldenek és fogadnak akár helyben, akár internetalapú szolgáltatások felé.

A Hálózati tevékenység(Network Activity ) mezőben újra megjelennek ezek a folyamatok, de az aktív kapcsolatok (IP-címekkel) szerepelnek a listában. Ha tudni szeretné, hogy milyen portokat használnak a kapcsolatok létrehozásához, vagy ha szeretné megnyitni azokat a portokat a számítógépen(open ports on your PC) , amelyeken a folyamatok aktívan figyelik a kapcsolatokat, tekintse meg a TCP-kapcsolatok(TCP Connections ) és a Figyelőportok(Listening Ports) mezőket.

A fenntartott IP-tartományokban (pl. 10.0.0.1-től 10.255.255.255-ig vagy 192.168.0.1-től 192.168.255.255-ig terjedő) lévő egyéb eszközökhöz való bármilyen kapcsolat azt jelenti, hogy az adatok megosztásra kerülnek a hálózaton keresztül, de a más tartományokhoz való csatlakozások egy internetalapú adminisztrációs szerverre mutatnak. .

Előfordulhat, hogy az itt felsorolt folyamatok némelyikét meg kell vizsgálnia a lehetséges alkalmazások azonosításához. Például, ha olyan folyamatot észlel, amelyet nem ismer fel számos aktív kapcsolat, sok adat küldése és fogadása, vagy szokatlan port (általában ötjegyű szám) használata esetén, használja a keresőmotort a kereséshez. további.

Billentyűzet, webkamera és mikrofon naplózása(Spotting Keyboard, Webcam, and Microphone Logging)

A számítógépes megfigyelő szoftver nem csak a webhasználat rögzítéséről szól – sokkal személyesebbnek bizonyulhat. Ahol lehetséges, az ehhez hasonló alkalmazások figyelhetik (és meg is tehetik) a webkamerát és a használatot, vagy rögzíthetik az összes aktív gombnyomást. Minden, amit a számítógépén gépel, mondjuk vagy tesz, rögzíthető és később megvizsgálható.

Ha ez megtörténik, meg kell próbálnia észrevenni a jeleket. A legtöbb beépített és külső webkamera(external webcams) lámpával (általában zöld vagy fehér LED -del ) jelzi, hogy a webkamera aktív. A mikrofonhasználatot(Microphone) bonyolultabb észrevenni, de a Hangbeállítások(Sound) menüben ellenőrizheti, hogy a mikrofon milyen hangokat észlel.

- Ehhez kattintson a jobb gombbal a hang ikonra a tálca gyorselérési területén. A lehetőségek közül válassza a Hangbeállítások megnyitása(Open Sound settings) lehetőséget .

- A Hang(Sound) menüben a Mikrofon tesztelése(Test your microphone ) csúszka felfelé és lefelé mozog a mikrofon által észlelt hangokkal.

Ha rendelkezik erre vonatkozó engedéllyel, a Windows Beállítások menüjében blokkolhatja a mikrofonhoz vagy a kamerához való hozzáférést .(block access to your mic or camera)

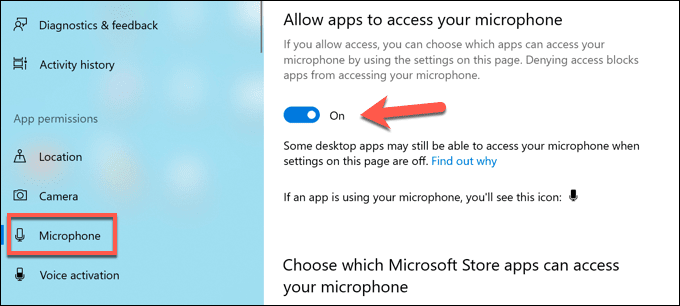

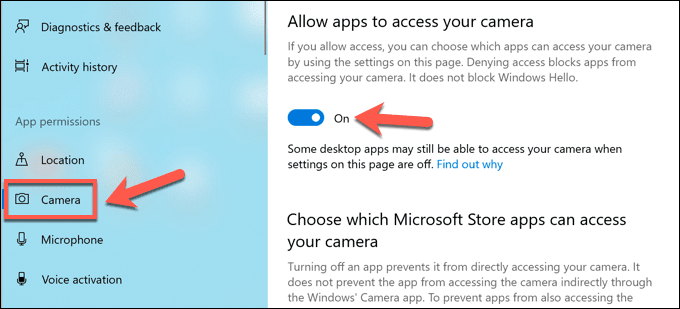

- A menü eléréséhez kattintson a jobb gombbal a Start menüre, és válassza a Beállítások menüpontot.(Settings.)

- A Beállítások(Settings ) menüben válassza az Adatvédelem(Privacy ) lehetőséget. A Mikrofon(Microphone ) részben tiltsa le az Alkalmazások hozzáférésének engedélyezése a mikrofonhoz(Allow apps to access your microphone ) és az Asztali alkalmazások hozzáférésének engedélyezése a mikrofonhoz(Allow desktop apps to access your microphone ) csúszkákat a mikrofonhoz való hozzáférés leállításához. Alternatív megoldásként letilthatja az egyes alkalmazásokat az egyes alkalmazásbejegyzések melletti csúszka kiválasztásával.

- A Kamera(Camera ) részben letilthatja a kamera hozzáférését az Alkalmazások hozzáférésének engedélyezése a kamerához(Allow apps to access your camera ) és az Asztali alkalmazások hozzáférésének engedélyezése a kameracsúszkák(Allow desktop apps to access your camera) kiválasztásával . Egyes alkalmazásokat is leállíthat az egyes bejegyzések melletti csúszka kiválasztásával.

A fenti lépések segítenek korlátozni, hogy valaki mit láthat vagy hallhat, de előfordulhat, hogy további lépéseket kell tennie a billentyűnaplózási kísérletek blokkolásához(block keylogging attempts) .

Védelem a kormányzati megfigyelés ellen(Protecting Against Government Monitoring)

A fent vázolt módszerek jól működnek az otthoni vagy munkahelyi megfigyelés észlelésében, de kevésbé valószínű, hogy a kormányzati megfigyelést észlelik. A világ bizonyos területein digitális tevékenységét valószínűleg rögzítik és cenzúrázzák.

Az ilyen típusú számítógépes online megfigyelés elleni védekezés nehéz lehet, de nem lehetetlen. A legjobb virtuális magánhálózatok(best virtual private networks) némelyike működhet a világ olyan területein, ahol gyakori az internetes cenzúra, de használhatja a Tort(use Tor) is a korlátozások megkerülésére és a magánélet védelmére.

Sajnos az egyetlen módja annak, hogy valóban megakadályozzák a kormányzati ügynökök digitális használatának megfigyelését, ha titkosított kommunikációs platformokra váltanak. Számos titkosított csevegőplatform(encrypted chat platforms) létezik, például a Signal , amelyek támogatják a végpontok közötti titkosítást, lehetővé téve a szabad csevegést, a cenzúrától való félelem nélkül.

Védje magát a leskelők ellen(Protect Yourself Against Snoopers)

Ahogy a fenti lépések mutatják, a vállalati adminisztrátorok, a fennhéjázó szülők, az elégedetlen exek, a rosszindulatú hackerek és még a kormányzati kémek is számos módon felügyelhetik számítógépének használatát. Ezt nem mindig tudja ellenőrizni, különösen akkor, ha Ön vállalati hálózatot használó alkalmazott.

Ha azonban személyi számítógépet használ, néhány lépést megtehet számítógépe védelmére. A virtuális magánhálózat(virtual private network) használata nagyszerű módja annak, hogy elrejtse internethasználatát, de blokkolhatja a számítógéphez való csatlakozásra irányuló kimenő kísérleteket is. Arra is gondolhat, hogy számítógépét harmadik féltől származó tűzfallal(third-party firewall) egészítse ki, hogy megakadályozza a szükségtelen hozzáférést.

Ha nagyon aggódik a hálózat biztonsága(network security) miatt, akkor más módszereket is megvizsgálhat számítógépe használatának elkülönítésére. Válthat egy Linux disztribúcióra(Linux distribution) , amely nagyobb biztonságot kínál, mint egy tipikus Windows PC. Ha fehér kalapot akarsz váltani, akkor akár egy Linux disztribúcióra is gondolhatsz a hackelésre(Linux distro for hacking) , amellyel tesztelheted a hálózatod biztonsági réseit.

Related posts

Mit jelent a BCC és a CC? Az alapvető e-mail nyelv ismerete

A legjobb ingyenes titkosító szoftver 2021-ben

Az új e-mail címre váltás legjobb módja

A legjobb ingyenes Panorama szoftver

6 módszer nagy fájlok e-mail mellékletként való küldésére

3 módja annak, hogy fényképet vagy videót készítsen Chromebookon

Az OTT elmagyarázza: Mi a különbség a POP és az IMAP között az e-mail fiókomban?

10 legjobb módszer a számítógép gyermekvédelmére

A Caps Lock be- és kikapcsolása Chromebookon

Hogyan állapítható meg, hogy egy e-mail hamis, hamis vagy spam

4 módszer a legjobb internet-lehetőségek (ISP) megtalálására a környéken

Meg tudod változtatni a Twitch nevét? Igen, de légy óvatos

Hogyan ellenőrizheti az összes e-mail fiókját a Gmailből

A Discord spoiler címkék használata

Mi az Uber utas-besorolása és hogyan ellenőrizhető?

Hogyan találhatunk emlékeket a Facebookon

5 legjobb módszer valaki e-mail-címének megkeresésére

Hogyan lehet nyomon követni egy e-mail eredeti helyét az IP-címen keresztül

Hogyan hozhat létre saját, személyre szabott domain e-mail címet

Hogyan töltsünk le Twitch videókat