Tippek számítógépének Thunderspy támadásokkal szembeni védelméhez

A Thunderbolt az (Thunderbolt)Intel által kifejlesztett hardvermárka interfész . Interfészként működik a számítógép és a külső eszközök között. Míg a legtöbb Windows számítógépen mindenféle port található, sok vállalat Thunderboltot(Thunderbolt) használ különféle típusú eszközökhöz való csatlakozáshoz. Ez megkönnyíti a csatlakozást, de az Eindhoveni (Eindhoven University)Műszaki(Technology) Egyetem kutatása szerint a Thunderbolt mögött meghúzódó biztonság feltörhető a Thunderspy technikával . Ebben a bejegyzésben olyan tippeket osztunk meg, amelyek segítségével megvédheti számítógépét a Thunderspy ellen .

Mi az a Tunderpy(Tunderspy) ? Hogyan működik?

Ez egy lopakodó támadás, amely lehetővé teszi a támadók számára, hogy hozzáférjenek a közvetlen memóriaelérési ( DMA ) funkciókhoz, hogy kompromittálja az eszközöket. A legnagyobb probléma az, hogy nem marad nyoma, mivel úgy működik, hogy nem telepít semmilyen rosszindulatú programot vagy linkcsalit. Megkerülheti a legjobb biztonsági gyakorlatokat, és lezárhatja a számítógépet. Szóval hogyan működik? A támadónak közvetlen hozzáférésre van szüksége a számítógéphez. A kutatás szerint a megfelelő eszközökkel kevesebb mint 5 percet vesz igénybe.

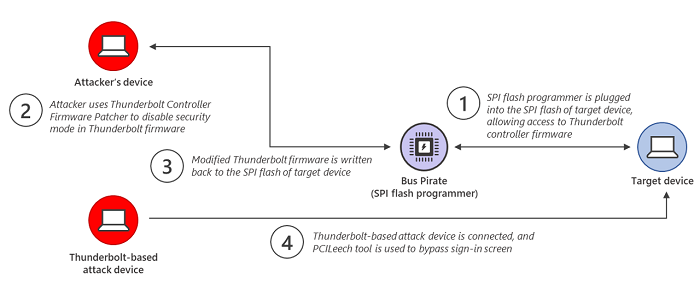

A támadó átmásolja a forráseszköz Thunderbolt Controller firmware -jét az eszközére. (Thunderbolt Controller Firmware)Ezután egy firmware javítóprogram ( TCFP ) segítségével letiltja a Thunderbolt firmware-ben kényszerített biztonsági módot. A módosított verziót a program visszamásolja a célszámítógépre a Bus Pirate eszközzel. Ezután egy Thunderbolt -alapú támadóeszköz csatlakozik a támadott eszközhöz. Ezután a PCILeech eszköz segítségével betölt egy kernelmodult, amely megkerüli a Windows bejelentkezési képernyőjét.

Tehát még ha a számítógép rendelkezik olyan biztonsági funkciókkal is, mint a Secure Boot , az erős BIOS és az operációs rendszer fiókjainak jelszavai, és engedélyezve van a teljes lemeztitkosítás, akkor is mindent megkerül.

TIPP(TIP) : A Spycheck ellenőrzi, hogy számítógépe sebezhető-e a Thunderspy támadásokkal szemben .

Tippek a Thunderspy elleni védekezéshez

A Microsoft három módszert ajánl(recommends) a modern fenyegetéssel szembeni védekezésre. A Windowsba beépített ezen szolgáltatások némelyike kihasználható, míg néhányat engedélyezni kell a támadások mérséklése érdekében.

- Biztonságos mag PC-védelem

- Kernel DMA védelem

- Hipervizor által védett kódintegritás ( HVCI )

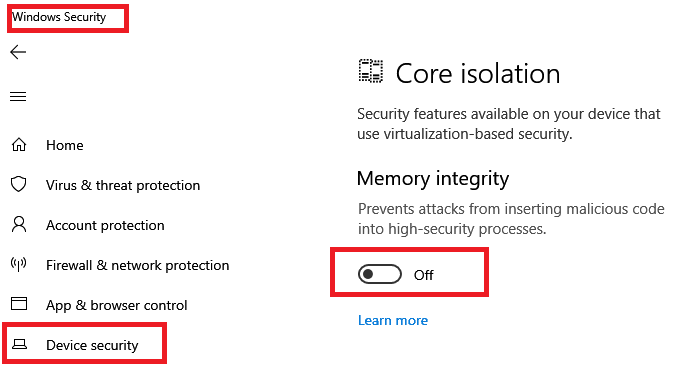

Ez azt jelenti, hogy mindez lehetséges egy Secured-core PC-n. Egyszerűen nem alkalmazhatja ezt egy normál számítógépen, mert nem áll rendelkezésre az a hardver, amely megvédheti a támadástól. A legjobb módja annak, hogy megtudja, hogy számítógépe támogatja-e ezt, ha megnézi a Windows Security alkalmazás Devic Security szakaszát .

1] Secured-core PC-védelem

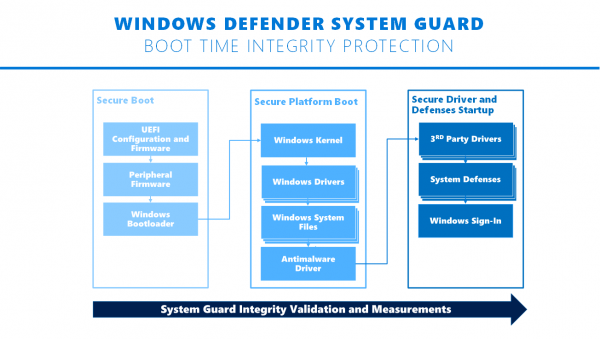

A Windows Security(Windows Security) , a Microsoft házon belüli biztonsági szoftvere Windows Defender System Guard és virtualizáció alapú biztonságot kínál. Szüksége van azonban egy olyan eszközre, amely Secured-core PC-ket(Secured-core PCs) használ . A modern CPU -ban gyökerezett hardverbiztonságot használ , hogy a rendszert megbízható állapotba hozza. Segít mérsékelni a rosszindulatú programok által a firmware szintjén tett kísérleteket.

2] Kernel DMA védelem

A Windows 10 v1803-ban bevezetett kernel DMA - védelem gondoskodik arról, hogy megakadályozza a külső perifériákat a közvetlen memóriahozzáférés(Memory Access) ( DMA ) támadásaival szemben PCI hotplug eszközökkel, például Thunderbolttal(Thunderbolt) . Ez azt jelenti, hogy ha valaki rosszindulatú Thunderbolt(Thunderbolt) firmware-t próbál meg másolni egy gépre, az blokkolva lesz a Thunderbolt porton keresztül. Ha azonban a felhasználó rendelkezik a felhasználónévvel és a jelszóval, akkor képes lesz megkerülni azt.

3] Hardening védelem Hypervisor által védett(Hypervisor-protected) kódintegritással ( HVCI )

A hipervizor által védett kódintegritást vagy a HVCI - t engedélyezni kell a Windows 10 rendszeren(Windows 10) . Elszigeteli a kódintegritási alrendszert, és ellenőrzi, hogy ott a kernelkódot(Kernel) nem ellenőrizte és nem írta alá a Microsoft . Azt is biztosítja, hogy a kernelkód ne legyen írható és végrehajtható is, így biztosítva, hogy a nem ellenőrzött kód ne futhasson le.

A Thunderspy(Thunderspy) a PCILeech eszközt használja a (PCILeech)Windows bejelentkezési képernyőjét megkerülő kernelmodul betöltésére . A HVCI használata mindenképpen megakadályozza ezt, mivel nem teszi lehetővé a kód végrehajtását.

A számítógépek vásárlásakor mindig a biztonságnak kell lennie az első helyen. Ha fontos adatokkal foglalkozik, különösen az üzleti életben, akkor ajánlott Secured-core PC- eszközök vásárlása. Itt található az ilyen eszközök(such devices) hivatalos oldala a Microsoft webhelyén.

Related posts

Hogyan kerülhetjük el az adathalász csalásokat és támadásokat?

Mi az a Remote Access Trojan? Megelőzés, észlelés és eltávolítás

Távolítsa el a vírust az USB Flash meghajtóról a parancssor vagy kötegfájl segítségével

Rogue Security Software vagy Scareware: Hogyan lehet ellenőrizni, megelőzni, eltávolítani?

Mi az a Win32:BogEnt és hogyan lehet eltávolítani?

A Driver Tonic eltávolítása vagy eltávolítása a Windows 10 rendszerből

A Chrome böngésző beépített Malware Scanner & Cleanup Tooljának használata

DLL-eltérítési sebezhetőségi támadások, megelőzés és észlelés

Hogyan azonosítja a Microsoft a rosszindulatú programokat és a potenciálisan nem kívánt alkalmazásokat?

Mi az a Rootkit? Hogyan működnek a rootkitek? Rootkits elmagyarázta.

A legjobb online rosszindulatú programkeresők a fájlok átvizsgálásához

Ingyenes kártevő-eltávolító eszközök bizonyos vírusok eltávolítására a Windows 11/10 rendszerben

A Chromium Virus eltávolítása a Windows 11/10 rendszerből

A Crystal Security egy ingyenes, felhő alapú kártevő-észlelő eszköz PC-hez

Megakadályozza a Drive-by letöltéseket és a kapcsolódó rosszindulatú támadásokat

A sikertelen keresési hiba javítása a Chrome Malware Scanner futtatásakor

Mi az a FileRepMalware? El kell távolítani?

Kibertámadások – meghatározás, típusok, megelőzés

A legjobb ingyenes kémprogram- és rosszindulatú programeltávolító szoftver

A megadott modul nem található hiba a Windows 11/10 rendszeren