Windows 10 merevlemez titkosítása a Bitlocker segítségével

Ha a nagy távközlési vállalatokat, a közműveket és még a kormányt is adatszivárgás éri ,(data breaches) mennyi esélye van rá? Meglepően jó esély, ha megtesz néhány kulcsfontosságú intézkedést. Az egyik ilyen intézkedés a merevlemez vagy az SSD titkosítása(encrypting your hard drive or SSD) .

A Windows 10 lehetővé teszi a beépített meghajtó titkosítását a Microsoft BitLocker technológiájával. Könnyen megvalósítható, könnyen használható, és nem igényel különösebb készségeket vagy hardvert. A Windows 10 Windows Pro , Enterprise vagy Education verziójával azonban rendelkeznie kell . Ha Windows 10 Home rendszert használ , a VeraCrypt titkosítás(VeraCrypt encryption) kiváló lehetőség. Akár előnyben részesítheti a BitLockerrel(BitLocker) szemben .

Mi az a BitLocker?(What Is BitLocker?)

A titkosítás az a folyamat, amikor az információt értelmetlenné változtatjuk, hacsak nincs meg a kulcs. A BitLocker(BitLocker) titkosítja a merevlemezeken lévő információkat, így azok csak a kulcs megadása után olvashatók. A kulcsot kezelheti a számítógépben található Trusted Platform Module (TPM) chip, a kulcsot tároló USB -meghajtó, vagy akár csak egy jelszó. Ha kipróbálja a BitLockert(BitLocker) , és nem tetszik, könnyen kikapcsolhatja a BitLockert(turn BitLocker off) .

Miért kell titkosítanom a Windows merevlemezemet?(Why Should I Encrypt My Windows Hard Drive?)

Tételezzük fel, hogy a jelszó bevált gyakorlatait(password best practices) használja . Jelszava összetett, nehezen kitalálható, és nem írja le, és nem osztja meg senkivel. Ha valaki adatokat szeretne lekérni a meghajtóról, és nincs meg a Windows -jelszava, eltávolíthatja a merevlemezt, csatlakoztathatja egy másik számítógéphez, és egy Linux live CD-t használhat a fájlok helyreállításához(Linux live CD to recover files) .

Ha BitLockert(BitLocker) használ , ezt nem tudják megtenni. A BitLockernek(BitLocker) képesnek kell lennie valahonnan megszerezni a kulcsot. Ideális esetben(Ideally) ez a Trusted Platform Module ( TPM ) lenne. Ez lehet egy jelmondat vagy egy BitLocker - kulcsként dedikált USB-meghajtó is.

„De senki sem fogja ellopni az autómat” – válaszolod. Kidobtál már számítógépet? A merevlemezeid is mentek hozzá, nem? Hacsak nem dobja biztonságosan a merevlemezt(safely dispose of a hard drive) , valaki megszerezheti az adatokat. Ez minden nap megtörténik, és könnyű. Még egy cikkünk is van a régi meghajtókon lévő fájlok eléréséről(how to access files on old drives) .

Ha a BitLockert(BitLocker) használta , és kivette a meghajtót a számítógépből, majd külön ártalmatlanította a számítógépet és a meghajtót, akkor az alkalmi adattolvajok dolgát exponenciálisan megnehezítette. Adat-helyreállítási szakemberre lenne szükség ahhoz, hogy akár távolról is legyen esélye az adatok megszerzésére. Mégis meggyőződött(Convinced) ?

Hogyan ellenőrizhető, hogy a számítógép rendelkezik-e TPM-mel(How to Check if a Computer Has a TPM)

Az ideális BitLocker helyzet egy TPM -mel rendelkező eszközön van . Van a készülékén TPM ? Könnyű ellenőrizni.

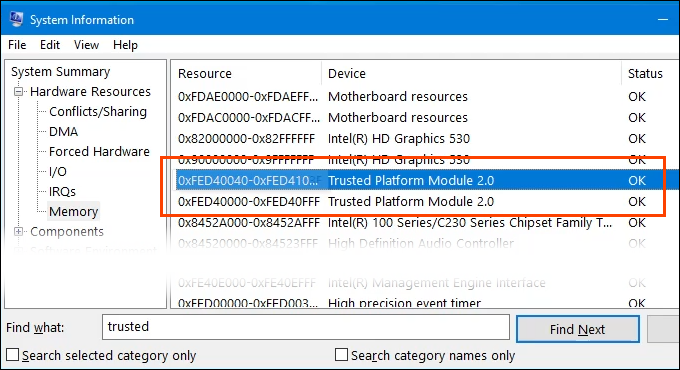

- Válassza a Start menüt, és írja be a rendszert(system) . Az első eredménynek a Rendszerinformációnak(System Information) kell lennie . Válassza azt.

- Amikor megnyílik a Rendszerinformáció ablak, írja be a (System Information)megbízható szót(trusted ) az alul található Keresse meg: mezőbe, majd válassza a (Find what:)Keresés(Find ) lehetőséget, vagy nyomja meg az Enter billentyűt .

- Ha az eszköz rendelkezik TPM -mel, az megjelenik az eredmények között. Ebben a példában a TPM létezik, és ez egy 2.0-s verziójú TPM . A verzió fontos lehet a jövőben, különösen, ha a Windows 11 nyilvánosan elérhető lesz.

A BitLocker engedélyezése egy TPM-mel rendelkező eszközön(How to Enable BitLocker On a Device With a TPM)

Eszköze TPM -mel rendelkezik , így ez a következő rész egyszerű és könnyű.

- Nyissa meg a Fájlkezelőt , és keresse meg a (File Explorer )BitLockerrel(BitLocker) titkosítandó meghajtót .

Kattintson a jobb gombbal(Right-click) a meghajtóra, és válassza a BitLocker bekapcsolása lehetőséget(Turn on BitLocker) .

Előfordulhat, hogy a BitLocker indítása(Starting BitLocker ) üzenet jelenik meg folyamatjelző sávval. Hadd fejezze be.

- A rendszer kérni fogja, hogy válassza ki, hogyan szeretné feloldani ezt a meghajtót(Choose how you want to unlock this drive) . 2 lehetőség van; Használjon jelszót a meghajtó zárolásának feloldásához(Use a password to unlock the drive) , vagy Használja az intelligens kártyámat a meghajtó zárolásának feloldásához(Use my smart card to unlock the drive) . Ha az eszközt üzleti tevékenységben használják, előfordulhat, hogy van intelligens kártyája, és azt szeretné használni. Ha nem, akkor válassza a jelszó használatát. Hozzon létre egy erős, biztonságos jelszót(Create a strong, secure password) .

A jelszóra csak akkor lesz szükség, ha a meghajtót eltávolítják erről az eszközről, és egy másik eszközre telepítik. Ellenkező esetben a TPM kezeli a jelszó megadását, így a titkosított meghajtó zökkenőmentesen működik minden mással.

Most azt kérdezi : Hogyan szeretne biztonsági másolatot készíteni a helyreállítási kulcsról?(How do you want to back up your recovery key?)

4 lehetőség van:

- Mentés a Microsoft-fiókba(Save to your Microsoft account) : Ha Microsoft -fiókkal jelentkezik be az eszközre, ez a legegyszerűbb módszer. Ez az, amit ebben a példában használunk.

- Mentés USB flash meghajtóra(Save to a USB flash drive) : Ha ezt a módszert választja, csak az USB flash meghajtót használja erre a célra. Ne próbáljon meg más dolgokat tárolni ezen a flash meghajtón.

- Mentés fájlba(Save to a file) : Ha ezt a módszert választja, ne mentse a fájlt a titkosított meghajtóra. Mentse el egy másik meghajtóra vagy felhőtárhelyre.

- Nyomtassa ki a helyreállítási kulcsot(Print the recovery key) : Ha ezt a módszert választja, a kinyomtatott kulcsnak biztonságos tárolásra van szüksége, amely védett tűz, lopás és árvíz ellen. Ha szükség van a kulcsra, azt kézzel kell beírni.

A kiválasztott módszertől függően előfordulhat néhány további lépés, de végül minden módszer a következő képernyőre vezet.

Ez a lépés arra kéri, hogy válassza ki, hogy a meghajtó mekkora részét titkosítsa(Choose how much of your drive to encrypt) . Ez zavaró lehet. Ha a meghajtón nincs titkosítás, válassza a Csak a használt lemezterület titkosítása lehetőséget(Encrypt used disk space only) . Nagyon gyors.

A meghajtóhoz ezután hozzáadott adatok automatikusan titkosítva lesznek. Ha a meghajtón már vannak fájlok és mappák, válassza a Teljes meghajtó titkosítása(Encrypt entire drive ) lehetőséget, hogy azok azonnal titkosítva legyenek. Ezután válassza a Tovább lehetőséget(Next) .

A használt Windows(Windows) verziótól függően előfordulhat, hogy a következő képernyő nem jelenik meg. Fontos, hogy szánjon időt az elolvasására és megértésére.

Összefoglalva, ha valaki valaha is kiveszi a meghajtót az eszközből, és a Windows 10 (Windows 10)1511-es verziója(Version 1511) előtti Windows bármely verziójába helyezi , a meghajtó nem fog működni. A legtöbben ezt soha nem teszik meg, ezért a legtöbben az Új titkosítási módot(New encryption mode) választják , majd a Tovább(Next) gombot .

A titkosítás komoly üzlet, és a dolgok rosszul sülhetnek el. Ezért a folyamat utoljára megkérdezi: Készen állsz a meghajtó titkosítására? (Are you ready to encrypt this drive? )Ha igen, válassza a Titkosítás indítása lehetőséget.(Start encrypting.)

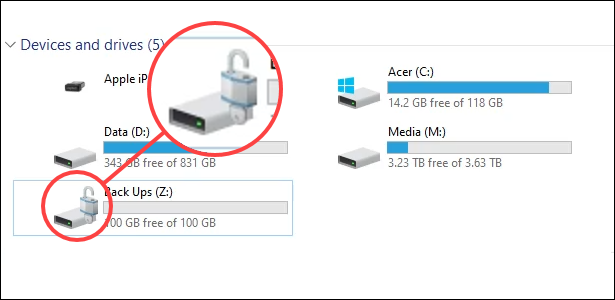

Miután a BitLocker befejezte a meghajtó titkosítását, térjen vissza a Fájlkezelőhöz(File Explorer) . Figyelje(Notice) meg, hogy a meghajtó ikonján most van egy feloldott lakat. Ez azt jelenti, hogy a meghajtó titkosított, de készen áll a fájlok fogadására. Ha a lakat zárva volt, a hozzáféréshez meg kell adnia a jelszót.

A BitLocker engedélyezése TPM nélküli eszközön(How to Enable BitLocker On a Device Without TPM)

Egyelőre van mód a BitLocker használatával egy meghajtó titkosítására, még akkor is, ha az eszköz nem rendelkezik TPM -mel . Várhatóan ez megváltozik a Windows 11 rendszerben , mivel a Windows 11 rendszerhez TPM 2.0 szükséges a (Windows 11 requires TPM 2.0)Windows 10 rendszerről Windows 11 rendszerre való frissítéshez . Ehhez a módszerhez rendszergazdai jogosultság szükséges.

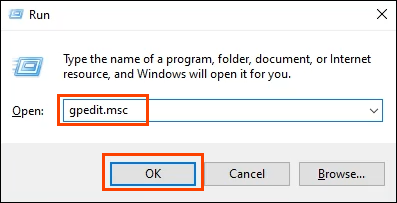

- Nyomja meg a Win Key + R billentyűkombinációt a Futtatás segédprogram megnyitásához. A Megnyitás(Open ) mezőbe írja be a gpedit.msc parancsot(gpedit.msc) , majd kattintson az OK gombra(OK ) , vagy nyomja meg az Enter billentyűt . Ezzel megnyílik a Helyi csoportházirend-szerkesztő(Local Group Policy Editor)(Local Group Policy Editor) .

- A Helyi csoportházirend-szerkesztő(Local Group Policy Editor) megnyitása után lépjen a Számítógép konfigurációja(Computer Configuration ) > Felügyeleti sablonok(Administrative Templates ) > Windows-összetevők(Windows Components ) > BitLocker meghajtótitkosítás(BitLocker Drive Encryption ) > Operációs rendszer meghajtói(Operating System Drives) elemre . Kattintson duplán a További hitelesítés szükséges indításkor(Require additional authentication at startup) beállításra .

- A beállítás módosításához válassza az Engedélyezve(Enabled ) , majd az OK lehetőséget. Jegyezze meg a jelölőnégyzetet, ahol ez olvasható: „A BitLocker engedélyezése kompatibilis TPM nélkül. (TPM.)” Ez lehetővé teszi a jelszó vagy a biztonsági kulcs használatát a BitLocker titkosított meghajtó eléréséhez. A beállítás aktiválásához indítsa újra a Windows rendszert.(Restart)

- A BitLocker(BitLocker) elindításához és a meghajtó titkosításához kövesse a fenti szakaszban leírtakat. FIGYELMEZTETÉS: Ha a (WARNING: )Windows meghajtó titkosítása megtörtént, a Windows minden indításakor meg kell adni a jelszót a Windows betöltéséhez. Jegyezze fel a jelszót egy biztonságos helyre az eszközön kívül.

- A Windows következő indításakor a BitLockernek(BitLocker) meg kell adnia a jelszót a meghajtó feloldásához. Tegye ezt, és nyomja meg az Enter billentyűt a folytatáshoz.

Biztonságban vagy most?(Are You Secure Now?)

A BitLocker(BitLocker) titkosítás csak egy része az adatok védelmének. Mit tesz még magánélete és személyazonosságának védelme érdekében? Tudasd velünk! Mindenképpen(Make) olvassa el az összes adatbiztonsági és adatvédelmi(data security and privacy) cikkünket.

Related posts

A C vagy D meghajtóbetűjel hiányzik a Windows 10 rendszerből

Javítsa ki a fel nem osztott merevlemezt adatvesztés nélkül a Windows 10 rendszerben

Az IsMyHdOK egy ingyenes merevlemez állapotellenőrző szoftver Windows 10 rendszerhez

Merevlemez klónozása Windows 10 rendszerben

A merevlemez formázása Windows 10 rendszeren

Távolítsa el vagy adja hozzá a Google Drive-ot, a Dropboxot és a OneDrive-ot a helyi menühöz

Kötet- vagy meghajtópartíció törlése Windows 10 rendszerben

Az Encrypt Care egy ingyenes titkosító szoftver a Windows 10 rendszerhez

Javítsa ki a tartalom titkosítását a szürkén megjelenő adatok biztonságossá tételéhez a Windows 10 rendszerben

10 módszer a merevlemez-terület felszabadítására Windows 10 rendszeren

Több Google Drive-fiók szinkronizálása Windows 10 rendszerben

Adja hozzá vagy távolítsa el a ReadyBoost lapot a Windows 10 meghajtó tulajdonságai között

A fájlrekord szegmens olvashatatlan Lemezhiba a Windows 10 rendszerben

Rendszerpartíció titkosítása a BitLocker segítségével a Windows 10 rendszerben

Nevezze át a Fizikai meghajtót a Tárolókészletben a Windows 10 tárolóterületeihez

A Google Drive hozzáadása a File Explorerhez a Windows 10 rendszerben

Nem lehet kivenni a külső merevlemezt a Windows rendszeren? 7 Lehetséges javítások

A rendszerindító USB-meghajtó másolása vagy klónozása a Windows 10 rendszerben

Windows 10 rendszerindító USB-helyreállító meghajtó létrehozása

Állítsa be a merevlemez időtúllépését a PowerCFG parancssor segítségével a Windows 10 rendszerben